Allgemein

Lifehack: So löschst du leere Ordner & Extra-Dateien auf Android

Selbst wenn du eine Android-App löschst, können Dateien in den Ordnern bleiben und deinen Speicher zumüllen. Wir zeigen dir heute, wie du diese ungebetenen „Gäste“ loswirst. Android-App gelöscht – aber nicht ganz Jede Android-Anwendung erstellt nach der Installation Ordner mit Dateien. Aber selbst wenn die Anwendung gelöscht wird, können einige Dateien in den Ordnern verbleiben und den Telefonspeicher verstopfen: temporäre Dateien, APKs etc. Ganz klar, diese Dateien können wir nicht brauchen! Anleitung: So wirst du den Müll mit LTE Cleaner ...

Weiterlesen

Weiterlesen

Lifehack: So exportierst du Chats von WhatsApp in Telegram

Du möchtest WhatsApp endgültig Bye Bye sagen, deine Chats aber nicht aufgeben? Unser heutiger Lifehack zeigt dir, wie du Chats von WhatsApp nach Telegram exportierst. Schluss mit WhatsApp – aber was passiert mit deinen Chats? Viele von euch nutzen WhatsApp vielleicht gar nicht (mehr). Andere haben die App genutzt und möchten vielleicht auf das sympathischere Telegram umsteigen. Bei längerer Nutzung hat sich in WhatsApp aber sicher einiges an Chats gesammelt, die du nicht aufgeben möchtest. Musst du auch nicht – ...

Lifehack: So schützt du dich vor Malware – kostenlos & quelloffen

Du bist auf der Suche nach einer kostenlosen, quelloffenen Anti-Malware-Software? Wir stellen dir heute eine Alternative zu Kaspersky & Co vor, die Malware auf Android-Geräten mithilfe eines maschinellen Lernansatzes erkennt. Schutz vor Malware heute ein Muss Wir lesen es immer wieder: Es gibt stetig mehr Cybercrime und Malware stellt ein großes Risiko für alle User dar. Einerseits solltest du als User immer vorsichtig sein, auf Unregelmäßigkeiten achten, keine unbekannten Apps installieren oder Anhänge downloaden etc. Aber natürlich hilft auch eine ...

Lifehack: Chrome- und Firefox-Erweiterungen gleichzeitig nutzen

Du willst das Beste aus beiden Welten? Wenn du damit Chrome- UND Firefox-Erweiterungen in einem Browser meinst, dann ist unser heutiger Lifehack das Richtige für dich. Ein Browser, verschiedene Erweiterungen? Du bist Firefox-Fan, würdest aber gerne auch einige Chrome-Erweiterungen nutzen? Oder du bist Chrome-User und dir würden auch Firefox-Erweiterungen gefallen. Schwierig. Ab sofort musst du dich aber nicht mehr zwischen den beiden Browsern entscheiden. Die Lösung: Orion Browser Orion ist ein neuer kostenloser Browser für das iPhone, iMac und iPad, ...

Lifehack: So schützt du die mobile Amazon App vor unbefugten Zugriffen

Falls du Amazon-Käufer bist und deinen Account besser schützen möchtest, kann dir der heutige Lifehack helfen. Wir zeigen dir, wie du dich von der App auf deinem Mobilgerät abmeldest – auch wenn du es nicht griffbereit hast. Amazon App am Smartphone riskant Nicht jeder will Amazon auf seinem Smartphone nutzen, sondern lieber nur am Desktop. Das kann verschiedene Gründe haben. Aber ganz eindeutig schränkt es das Risiko ein, wenn dein Smartphone gestohlen oder auch gehackt wird. So haben unbefugte Dritte ...

Lifehack: So schützt du Notizen, Dateien etc. vor neugierigen Augen

Schütze deine Nachrichten, Notizen – kurz all deine wichtigen Texte – vor Hackern, Spionen und anderen neugierigen Dritten. Unser heutiger Tipp zeigt dir ein entsprechendes Tool dafür. Schütze auch deine Texte! Deine Privatsphäre soll rundum geschützt sein. Das betrifft nicht nur Fotos, Onlineaktivitäten etc., sondern auch Texte aller Art. Wer will schon, dass Messages, Notizen oder auch Kryptowährungsschlüssel von jemand anderem gelesen werden können? Die Lösung: Paranoia Text Encryptor Um deine Texte zu schützen, kannst du die „Paranoia Text Encryptor“ ...

NEWS: Gefälschte CCleaner-Suchergebnisse führen zu Malware (Informationsdieb)

AVAST entdeckte eine Malware-Kampagne (FakeCleaner), bei der Cyberkriminelle die Suchergebnisse des gehackten CCleaner Pro so manipulierten, dass sie als Malware-Launcher fungierten. Wenn Nutzer auf Links aus diesen Ergebnissen klickten, luden sie Malware herunter, die Informationen auf dem System stahl. CCleaner: was ist das? CCleaner ist ein kostenloses Optimierungsprogramm für die Betriebssysteme Windows, macOS und Android. Nach Angaben des Herstellers wurde die Software bis 2020 mehr als zweieinhalb Milliarden Mal heruntergeladen. Der Entwickler Piriform Ltd. gehört seit 2017 zum tschechischen Antivirus-Anbieter ...

Lifehack: So deaktivierst du die wichtige-Orte-Karte auf dem iPhone

Wusstest du, dass dein iPhone nicht nur weiß, wo du überall warst – es führt auch eine versteckte Liste darüber! Wir zeigen dir, wie du diese Karte mit „wichtigen Orten“ ausschaltest. iPhone sammelt alle deine Orte Dass das iPhone uns dank Standortdaten generell mal verfolgt, ist nichts Neues. Aber darüber hinaus fertigt das Smartphone eine eigene Karte an, die sämtliche Orte anzeigt, die du schon mal besucht hast – und zwar absolut exakt, egal ob es sich um ein Restaurant ...

Lifehack: So hinderst du dein Handy daran, deine Gespräche zu belauschen & Werbung zu verkaufen

Spionieren uns unsere Smartphones aus? Leider ja! Denn unsere Daten sind für Werbetreibende richtig gutes Geld wert. Deswegen zeigen wir dir heute, wie du dein Telefon am Belauschen hinderst. Hört dein Handy immer zu? Ist dir schon einmal passiert, dass du dich mit einem Freund über etwas unterhalten hast, und wenige Minuten später wirst du schon mit Werbung zu genau diesem Thema zugemüllt? Und du hast dich gefragt, ob das Handy gar gelauscht hat? Die Antwort ist leider: Ja, dein ...

Lifehack: So blendest du App-Infos am iPhone aus

Wenn du Webseiten am iPhone öffnest, du auch über eine App verfügen, scheint meist ein Banner auf. Das stört dich? Dann lies weiter, wie du diese lästigen Infos einfach deaktivierst. Banner zur App-Verfügbarkeit sind lästig Egal ob Facebook oder Frankfurter Allgemeine: Wenn du auf deinem iPhone diese Webseiten lädst, erhältst du immer sofort ein Banner über der Seite, dass dir die jeweilige App-Verfügbarkeit zeigt. Praktisch, wenn dir das nicht klar war und du ohnehin lieber die App nutzen möchtest. Lästig, ...

Lifehack: So checkst du Aktualisierungen auf Webseiten

Du wartest auf den Verkaufsstart deines Lieblingsturnschuhs, willst noch nicht verfügbare Tickets bestellen …? Ziemlich aufwändig, jeden Tag die Webseiten zu checken. Mit unserem Lifehack kannst du dir das sparen und dich automatisch informieren lassen. Webseiten immer wieder auf Aktualisierungen prüfen? Updates und Aktualisierungen können ganz schön interessant sein. Zum Beispiel, wenn du Lagerbestände und Preisänderungen bei beliebten Produkten verfolgen willst. Oder aber auch wenn du auf verfügbare Termine wartest. Nun kannst du natürlich die jeweilige Webseite permanent auf News ...

Lifehack: So blendest du persönliche Daten beim Streaming aus

Wenn du deinen Bildschirm auf Zoom, Discord etc. teilst und deinen Browser verwendest, können persönliche Daten angezeigt werden. Damit das nicht passiert, solltest du unseren heutigen Lifehack nutzen. Persönliche Daten werden im Stream angezeigt! Spätestens seit Corona sind Videokonferenzen & Co nicht mehr aus unserem Leben wegzudenken. Es ist natürlich praktisch, gemütlich von zu Hause aus zu arbeiten, zu kommunizieren etc. Aber es hat auch seine Tücken. Wenn du bspw. deinen Bildschirm teilst und den Browser verwendest, um Infos zu ...

Lifehack: So findest du die besten Zug- & Busverbindungen – ohne Tracking

Du nutzt gerne öffentliche Verkehrsmittel? Um sich bei Bus, Bahn & Co optimal zurechtzufinden muss es nicht Google Maps sein – wir stellen dir heute eine kostenlose, offene Alternative vor. Ohne Werbung, ohne Tracking. Apps kommen oft mit Tracking, Werbung etc. daher Gerade in Zeiten, wo wir auf Klimaschutz und Nachhaltigkeit achten sollten, sind öffentliche Verkehrsmittel eine tolle Alternative zum Auto. In vielen Städten ist das öffentliche Netz super ausgebaut und man kommt leicht zu seinem Ziel. Vorausgesetzt, man findet ...

Lifehack: So löschst du riskante Metadaten

Wusstest du, dass Bilddateien deiner Privatsphäre ganz schön gefährlich werden können? Bildinfos, Metadaten, lassen sich nämlich ziemlich einfach einsehen. Mit unserem heutigen Lifehack verhinderst du das! Metadaten können deiner Privatsphäre gefährlich werden Fotos und Videos werden gerne mal gepostet, über Messenger versandt … Ist ja auch nichts dabei, oder? Leider können die Infos einer Bilddatei – auch Metadaten oder Exif-Daten (Exchangeable Image File) genannt, deine Privatsphäre stark beeinträchtigen. Denn diese verraten auch Außenstehenden jede Menge Details wie den Aufnahme-Standort, das ...

Größtes Update von Proton VPN

Letzte Woche war es soweit, eines der größten Updates von Proton VPN wurde präsentiert. Die Updates bringen nicht nur ein neues Logo, sondern auch Farben sowie die Einführung in das neue Privacy-by-Default-Ökosystem von Proton. Proton VPN unterstützt dich jetzt mit folgenden Funktionen: VPN Accelerator: Erhöht die Verbindungsgeschwindigkeit um bis zu 400% NetShield Ad-Blocker: Stoppt Malware und Tracker sowie Werbung, bevor sie geladen werden können Alternatives Routing: Umgeht die erweiterte Online-Zensur Unterstützung für Streaming-Dienste: Netflix, Amazon Prime, Disney+, HBO Max und ...

Dark Patterns: Forscher fordern stärkere Regulierung durch Politik

Oftmals gestaltet es sich in der Praxis schwerer als in der Theorie, viele Faktoren bei komplexen Seiten zu beachten. Vor allem dann, wenn finanzielle Interessen im Hintergrund stehen. Hier kommen dann die so genannten „Dark Patterns“ ins Spiel, welche am Onlinemarkt laut einer neuen EU-Studie sehr verbreitet sind und Konsumenten unter Druck setzen, Produkte schnell zu kaufen. EU-Studie: Stressreaktionen beim Onlineshopping Stressmachende Zeitmesser, auch genannt Countdown-Timer Viele Online-Kunden geraten in Panik, weil ihnen auf Webseiten der Eindruck übermittelt wird, dass ...

Lifehack: So erkennst du riskante Nutzungsbedingungen

Wie oft am Tag klickst du auf „Ich habe die Nutzungsbedingungen gelesen“ und akzeptierst sie damit – ohne sie jemals gelesen zu haben? Die Initiative „Terms of Service; Didn’t Read“ informiert dich mit einer Erweiterung über deine Online-Recht. Liest du Nutzungsbedingungen genau durch? Wenn es nach „Terms of Service; Didn’t Read“ geht, dann tust du – und jede Menge andere Internet-User – das nicht. Im Gegenteil: „Ich habe die Nutzungsbedingungen gelesen und stimme ihnen zu“ ist die größte Lüge im ...

Lifehack: So kannst du am iPhone Android testen

Einmal iPhone immer iPhone? Aber einige Android-Apps sind vielleicht doch auch interessant … Probiere es aus – unser heutiger Lifehack zeigt dir, wie du dein iPhone in ein Android-Smartphone „verwandelst“. Wäre ein Android-Phone vielleicht doch besser? Android oder iPhone ist fast schon eine Lebenseinstellung. Wer seit jeher aufs iPhone schwört, will nicht auf Android wechseln und umgekehrt. Aber warum eigentlich? Vielleicht würde Android ja doch ganz gut passen, oder auch nicht … Wäre doch schön zu wissen, oder? Die Lösung: ...

Lifehack: So kreierst du deinen eigenen Telegram Sticker

Ein lustiger Lifehack fürs Wochenende: Wir zeigen dir, wie du deine eigenen Sticker auf Telegram kreieren kannst – hoch lebe die Individualität Sticker, die deine Persönlichkeit widerspiegeln Liebst du auch Emojis, GIFs & Co? Schneller kann man seine Gefühle eigentlich nicht ausdrücken. Aber noch netter wird es, wenn man individualisierte Sticker verwenden kann. Das klappt auch auf Telegram schnell & einfach. Anleitung: So kommst du zu deinem eigenen Sticker-Set Jeder kann sein eigenes Set an Aufklebern erstellen. Dazu musst du ...

Lifehack: So kannst du Cookie-Banner blockieren

Du hast die permanenten Cookie-Einwilligungsformulare auf Webseiten satt, möchtest aber die Kontrolle über die Cookies behalten? Es gibt eine Möglichkeit, die Banner zu blockieren & Cookie-Einstellungen zu automatisieren – mehr in unserem heutigen Lifehack. Lästige Einwilligungserklärungen & Cookie Banner Egal welche Webseite du wie oft öffnest, du wirst mittlerweile aus gesetzlichen Gründen überall danach gefragt, ob du mit Cookies einverstanden bist. Teilweise sind diese Cookie-Banner mega-lang – und aus diesem Grund lesen wir sie oft überhaupt nicht und klicken entnervt ...

Lifehack: So kannst du deine persönlichen Daten aus der Google-Suche löschen

Google findet deine persönlichen Daten wie Telefonnummer, Mail-Adresse etc. und zeigt sie bei Suchergebnissen? Dagegen kannst du jetzt vorgehen – wir sagen dir im heuten Lifehack, wie das geht. Google Suchergebnisse liefern oft persönliche Daten Google weiß alles. Und liefert vielleicht auch deine persönlichen Daten als Suchergebnis. Tatsächlich können dort Telefonnummern, E-Mailadressen und auch Wohnadressen aufscheinen. Für deine Privatsphäre natürlich ein No-Go. Seit Kurzem hat der Konzern aber eine Möglichkeit eingeräumt, dass derartige Daten entfernt werden können. Bisher war es ...

Ransomware-Angriffe nehmen mit alarmierender Geschwindigkeit zu

Der Verizon Business 2022 Data Breach Investigations Report (2022 DBIR) zeigt ein noch nie dagewesenes Jahr in Sachen Cybersicherheit auf und beschreibt die wichtigsten Probleme, die die internationale Cybersicherheitslandschaft beeinflussen. Laut dem aktuellen Bericht ist die Zahl der Ransomware-Angriffe um 13 % gestiegen – mehr als in den letzten fünf Jahren zusammen. Welche Cyber-Bedrohungen stecken dahinter? Neben der Zunahme von Ransomware-bedingten Sicherheitsverletzungen ergab der Bericht auch, dass 82 % der Cyber-Bedrohungen auf menschliches Versagen zurückzuführen sind, einschließlich sozialer Angriffe, Bugs ...

Lifehack: praktischer Smartphone-Trick für Vergessliche

Du suchst dein Smartphone gefühlt alle fünf Minuten? Dann könnte unser heutiger Lifehack eine Hilfe für dich sein Smartphone, wo bist du? Kennst du das: Egal, wo du dein Smartphone hinlegst, du findest es garantiert nicht, wenn du es brauchst. Hektisches Suchen, wenn man eigentlich schon längst unterwegs sein sollte, ist meist die Folge. Und natürlich ist sicherlich niemand da, der dich mit seinem Handy anrufen könnte. Die Lösung: find my phone clap Für diese Situationen gibt es aber Lösungen ...

Lifehack: So findest eine Alternative zu Programmen oder Diensten

Photoshop oder Microsoft Office mögen gute Anwendungen sein. Aber sie kosten natürlich Geld. Unser heutiger Lifehack zeigt dir, wie du alternative Anwendungen bzw. Dienste findest – Sparefrohs aufgepasst Es muss nicht immer das Original sein Klar, es gibt nicht für sämtliche kostenpflichtige Programme oder Dienste eine kostenlose Alternative. Aber wenn du gerade auf der Suche nach einem Programm/Dienst bist, lohnt es sich doch, zu checken, was sich sonst noch so am Markt tummelt. Und eben vielleicht günstiger bzw. ganz gratis ...

Lifehack: Gesichter auf Fotos schnell unkenntlich machen

Im letzten Lifehack war das Unkenntlichmachen von persönlichen Daten auf Screenshots am Thema. Aber auch bei Fotos solltest du natürlich aufpassen – Gesichter nicht verpixeln, sondern z. B. ein Emoji drauf. Eine neue App für iOS kann dabei helfen. Gesichter auf Fotos nicht nur verpixeln! Wie wir mittlerweile wissen, können verwischte, verpixelte, verwirbelte … Textpassagen mit einem kostenlos und öffentlich verfügbaren Tool wieder sichtbar gemacht werden. Ein gefundenes Fressen für Cyberkriminelle. Nicht viel anders ist das bei Fotos. Auch hier ...

Lifehack: Warum du aufhören solltest, persönliche Daten in Screenshots zu verwischen

Du möchtest Daten wie deine Adresse o. Ä. in einem Screenshot verbergen? Gute Idee: Aber du solltest dafür keine Tools nutzen, die verpixeln, verwischen, „verwirbeln“ etc. Wir sagen dir warum und was du stattdessen tun solltest. Daten in Screenshots „cool & kreativ“ verstecken? Keine gute Idee! Natürlich solltest du deine persönlichen Daten verbergen. Keine Frage. Aber coole Effekt wie Verwirbeln, Verwischen, Verpixeln etc. sind leider kontraproduktiv. Erstens reizt das die Leute erst recht, dahinterzukommen. Und tatsächlich es gar nicht so ...

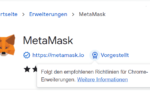

Lifehack: So kannst du prüfen, ob eine Google Chrome Erweiterung sicher ist

Es gibt viele Google Chrome Erweiterungen, die uns das Leben leichter machen – aber es lauern auch alte, gefährliche Exemplare auf uns. Im heutigen Lifehack zeigen wir dir, worauf du beim Downloaden achten musst. Chrome-Erweiterungen können gefährlich sein! Chrome-Erweiterungen sind keine schlechte Sache. Sie können uns dabei helfen, lästige Anzeigen in Schach zu halten, besser zu schreiben, Geld zu sparen etc. Aber genauso wie bei den Android Apps im Google Play Store gibt es leider zahlreiche Erweiterungen, die nicht das ...

Lifehack: So synchronisierst du deine Bookmarks aus verschiedenen Browsern

Du verwendest verschiedene Browser und hast deine Bookmarks somit überall verteilt? Das ist ziemlich mühsam – aber es gibt eine Möglichkeit, alle Lesezeichen zu synchronisieren. Unser heutiger Lifehack zeigt dir, wie! Lesezeichen auf verschiedene Browser verteilt? Lesezeichen sind ziemlich praktisch. Egal ob beim Surfen, Recherchieren oder Shoppen: Eine gute Webseite ist so schnell mal gespeichert. Wenn man aber nun auf verschiedenen Geräten bzw. verschiedenen Browsern unterwegs ist, hat man dort jene Bookmarks, dort die anderen … Genau das, was man ...

LifeHack: TikTok Videos OHNE Logo laden und in allen Apps teilen!

Du liebst TikTok Videos und teilst diese auch gerne? Aber du hasst das imminente Logo, das einfach immer zu sehen ist? Wir haben die Lösung: Im heutigen Lifehack zeigen wir dir, wie du TikTok-Videos mit Telegram ohne Logo lädst und in allen Apps teilen kannst. TikTok ja – Logo-Spamming nein Zugegeben: TikTok kann ganz schön lustig sein, spannend, lehrreich … So cool die App auch ist, eine Sache nervt doch, finde ich zumindest. Wenn man Videos in anderen Messengern weiterleiten ...

Sicheres Einkaufen im Internet mit Google Chrome

Online-Shopping wird jetzt noch sicherer: Ein neues Google Chrome-Update wurde veröffentlicht, das virtuelle Karten verwendet – allerdings vorerst nur in den USA. Schutz vor Kreditkartenbetrug Auf der Google IO 2022 wurde angekündigt, dass dieses Update die Privatsphäre der Nutzer verbessern wird. Mit diesem Tool erhältst du virtuelle Kartendaten, die bei der Abfrage im Browser automatisch ausgefüllt werden. Dies kann die echten Kartendaten des Benutzers vor Betrug schützen und auch sicherstellen, dass diese nicht kompromittiert werden können. Virtuelle Chrome-Karten Google arbeitet ...